Linux : Surligner les occurrences d’un mot sur la sortie standard

Il peut être pratique de voir les occurrences d’une mot après avoir fait un cat sur un ou plusieurs fichiers

Lire la suite

Il peut être pratique de voir les occurrences d’une mot après avoir fait un cat sur un ou plusieurs fichiers

Lire la suiteVoici une méthode simple et rapide pour convertir des fichiers UTF-16 issus du monde Windows : Afin d’avoir plus d’informations

Lire la suiteComme vous le savez sûrement, un fichier n’est jamais vraiment supprimé du système, il est très souvent possible de récupérer

Lire la suiteUn petit billet dédié pour mon ami foireatout qui aurait besoin de connaître quelques commandes afin d’implémenter des règles pour

Lire la suitePour modifier la date de modification d’un fichier, utilisez la commande touch : touch -t [[CC]AA]MMJJhhmm[.ss] à la place de

Lire la suiteAller zou ! Un petit billet histoire de se mettre en forme sur l’installation d’un serveur OpenVPN. Vous allez voir

Lire la suite

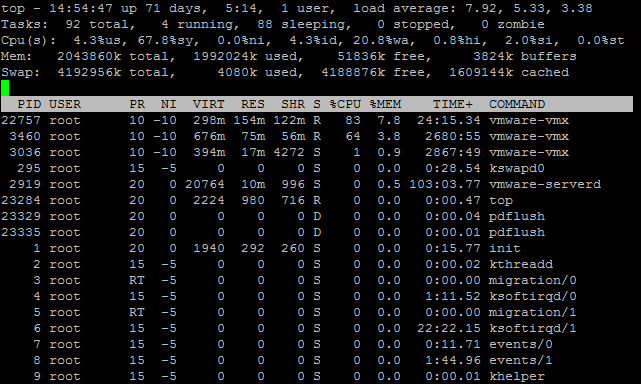

Suite à un grand nombre de demandes d’explications sur la commande top j’ai pris quelques minutes pour réaliser un billet sur une traduction du fonctionnement et une traduction des résultats fournis par top.

top est une commande Linux qui permet de voir la consommation en temps machine, mémoire et processeur, en gros la charge de votre système. Je passerai aussi quelques lignes pour vous expliquer la notion de load average (charge moyenne) du système. (cf. Article sur la charge moyenne)

Lire la suiteVous devez exécuter une seule fois une commande mais d’ici une heure ou quelques minutes … voici une commande :

Lire la suiteQuestion que beaucoup de gens posent : Comment lancer des processus en arrière plan sous linux ? Dans ce billet

Lire la suiteVoici la solution qui va vous permettre d’installer un serveur mail sous linux (ici le tuto et le script sont

Lire la suite